Источник https://mp.weixin.qq.com/s/OlEXIAaDL56ADwkP7T-amg

Автор: Цзинхуэй Ляо

Blockchain предлагает децентрализованное и надежное цифровое решение для защиты наших данных, которое в некоторой степени воплощает в жизнь общее стремление к полной защите частной жизни.

Идея которую продвигает крипто сообщество такова, что Blockchain представляет собой децентрализованную систему, в которой информация в цепочке может быть видна по всем узлам сети; кроме того, алгоритм консенсуса требует, чтобы все транзакции были публичными и поддавались проверке.

Исходя из вышесказанного, вся информация, представляемая в цепочке, является полностью прозрачной, начиная от транзакций и заканчивая контрактами, даже детали также могут быть прослежены. Более того, поскольку блок-цепочка является защищенной от взлома, информация будет записываться постоянно.

Кто-то утверждает, что все записи анонимных транзакциях создаются лично, поэтому адрес не раскрывает личность владельца, что делает личные данные пользователей безопасными, даже если они отслеживаются.

Например, Ким Нильссон (Kim Nilsson), талантливый хакер из Mt.Gox, потратил 3 года на расследование и, наконец, нашел вора , используя лазейку в подсказках из массивных записей о транзакциях, так как транзакции через блок-цепочку отслеживаются, и учетные записи не меняются.

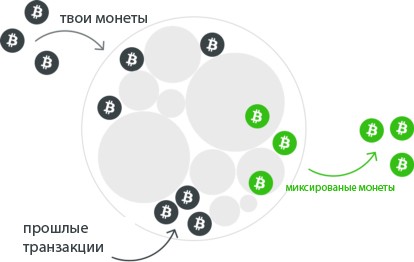

Миксер или Шредер, называйте как вам нравится))

Bitcoin Mixer создавался как первое решением проблем анонимностью.

Например, главный герой в гангстерском фильме часто собирался и гулял с группой людей в похожей одежде, чтобы сбежать от слежки. Точно так же, если бы миксер применялся в транзакциях, он бы передавал монеты через несколько счетов (десятки или сотни), чтобы в значительной степени ослабить возможную связь между отправителем и получателем, что вызывает большие трудности при отслеживании трафика активов.

Bitcoin Mixer прост и легок в понимании и реализации. Однако есть кое какие моменты:

- Во — первых, пользователь должен сначала перенести свой актив в Mixer, что означает, что если что-то пойдет не так, он может потерять свой актив.

- Во — вторых ,сделки можно отследить, несмотря на огромную сложность, с каждым годом появляются все более мощные системы для этого.

“Нулевое” доказательство

Лучшим решением, в дополнение к Bitcoin Mixer, является создание новой цепочки. Наибольшей популярностью пользуется так называемое — “Нулевое” доказательство.

Как следует из названия, является процессом, при котором дополнительная информация о значениях закрыта, так как основной показатель равен 0. Распространенным примером является головоломка Судоку.

Если вы задаете вопрос, я должен буду вам ответить и объяснить, что ответ существует. Как?

Я покажу вам 9 неупорядоченных чисел в столбце или строке, которые вы случайным образом выбираете. Очевидно, что вы видите каждое число. И так далее, чем больше столбцов и строк вы наблюдаете, тем больше шансов на то, что у вас получиться связать все числа воедино.

Но на самом деле проблемы существуют.

Во-первых, объем данных, которые требуют верификации, огромен. Хотя Начиная с Zk-Snark[2] , она резко уменьшится, верификация все равно не так эффективна;

Во-вторых, процесс генерации требует больших вычислительных затрат и времени. Кроме того, для “Нулевого” доказательство знаний требуется специальная схема, что означает отсутствие универсальной схемы и относительно высокий технический порог.

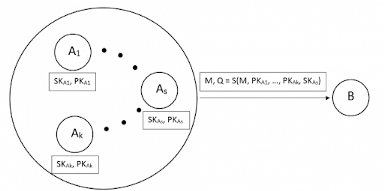

Стелс-адрес ( или скрытый адрес) и кольцевая подпись.

Как скрытый адрес, так и кольцевая подпись используются в технологиях в Монеро[3]. Мы знаем, что в настоящее время большинство транзакций и счетов связаны в большинстве блочных проектов, таких как Bitcoin, Neo, ETH и т.д…

Но технология скрытых адресов, встроенная в Monero, скрывает фактический адрес назначения транзакции. Поскольку транзакции не связаны со счетами, каждая транзакция сама по себе является отдельным счетом.

В качестве примера можно привести общую транзакцию: я перечисляю вам 50 центов со своего счета, а вы подписываетесь и получаете. При использовании скрытого адреса транзакции будут выполняться в обычном режиме: Я создал аккаунт в пределах 50 центов, и только ваш личный ключ может войти в этот аккаунт.

В то время как скрытый адрес может скрыть адрес назначения, кольцевая подпись может скрыть адрес источника. Она состоит из группы цифровых подписей различных пользователей, которые собираются вместе, чтобы сформировать кольцо. На выходе кольцевая подпись защищает фактического подписывающего лица, скрывая входную сторону операции. В результате все члены кольца являются правдоподобными подписчиками, и личность отправителя не может быть обнаружена.

Проблема также очевидна. Так трудно обыскать информацию о вашем блоке для кого-либо, даже для себя. Если вы задаетесь вопросом, какие транзакции вам следует отправить, вам придется пробовать каждую транзакцию с вашим личным ключом. Не пытаясь, вы даже не будете знать, является ли сделка вашей или нет.

Гоморфное шифрование

Гоморфное шифрование в основном используется в “умных контрактах”, в которых другие технологии, упомянутые выше, не могут быть приняты. Логика пишется пользователями, и вы не знаете точной формы, что подразумевает отсутствие заранее написанной верификационной схемы. Но гоморфное шифрование в некоторой степени может защитить частную жизнь.

Проще говоря, оно выполняет вычисления поверх зашифрованных данных.

Простой пример, если у меня есть 2 кг груши, стоимостью 1 доллар за кг, то у меня есть груши стоимостью 2 доллара. Это доказывает соответствующую связь между грушами и их стоимостью. Вы можете вычислить стоимость из веса, и наоборот.

Гоморфное шифрование вычисляет по шифрованным текстам и генерирует зашифрованный результат, который при расшифровке совпадает с результатом операций, как если бы они выполнялись на чистом тексте. Таким образом, конфиденциальность и правильность результата вычислений может быть гарантирована, реализуя защиту конфиденциальности в “умном” договоре.

Гоморфное шифрование вычисляет по шифрованным текстам и генерирует зашифрованный результат, который при расшифровке соответствует результату операций, как если бы они были выполнены над чистым текстом. Таким образом, конфиденциальность и правильность результата вычислений может быть гарантирована, реализуя защиту конфиденциальности в “умном” договоре.

Доверительная среда исполнения (TEE)

TEE — это защищенная область чипа, которая самым непосредственным образом защищена аппаратным обеспечением. Только процесс защищенной системы имеет доступ к данным и коду, загруженным внутри TEE, что гарантирует конфиденциальность или безопасность.

На самом деле TEE очень распространен в нашей повседневной жизни. Будь то iOS или Android, Qualcomm, A13 Bionic или Kirin, все они встраивают TEE для локальной защиты нашей личной информации.

Многие исследователи работают над методами комбинирования TEE с блок-цепочками. Блок-система, поддерживаемая TEE, может не только реализовать защиту конфиденциальности при обработке транзакций и исполнении контрактов, но и добавить возможности исполнения проектов без интеллектуальных контрактов, таких как Bitcoin.

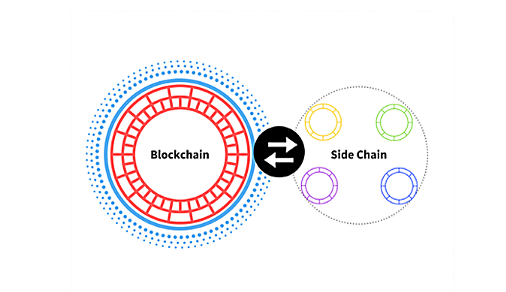

Сидечайн и Канал

В дополнение к вышеперечисленным схемам, которые непосредственно работают над программой, решения второго уровня могут также хорошо решать проблемы конфиденциальности, с которыми сталкивается блок-цепь.

Блок-цепь прикреплена к основной цепочке с помощью двусторонней подписи и взаимодействует с основной цепочкой только при передаче ключевых активов. Другие обычные транзакции управляются цепочкой без синхронизации, что позволяет избежать нарушения конфиденциальности.

Решение проблемы боковой цепочки теоретически решило проблему, с которой сталкивается большинство звеньев цепи, но при этом принесло себя в жертву децентрализации. Поскольку боковые цепочки могут работать и поддерживаться организованно, блок-цепочка, применяющая такое решение, будет лишена безопасности, так как она полностью централизована.

В настоящее время канальная система в основном базируется на сети Bitcoin Lightning Network. Пользователь создает учетную запись с несколькими подписями на главной цепи, в которой участвуют только две стороны. В течение этого периода оба участника могут инициировать неограниченное время распределения баланса вне цепочки, и им просто необходимо представить конечный результат без других данных в главную цепь, тем самым избежав утечки информации о транзакциях. Такая структура, хотя и простая, но очень неудобная. пользователю необходимо заблаговременно заблокировать часть активов внутри канала. Кроме того, в процессе урегулирования споров существует риск “Затмения”.

Подводя итог

Исследования по защите частной жизни блок-цепочки находятся в развитии. Новые технологии и решения появляются одна за другой. Я верю, что когда-нибудь появится идеальная схема реализации внутрицепочечной конфиденциальности. И мы все с нетерпением ждем этого.